Ett miningvirus är ett skadligt program som i hemlighet använder den infekterade enhetens dataresurser (CPU, GPU) för att utvinna kryptovaluta till förmån för angripare. När det väl finns på datorn via nätfiskeattacker eller infekterade filer leder miningviruset till ökad CPU-belastning, överhettning och slitage på utrustningen, ökar strömförbrukningen och minskar systemets prestanda. Det kan upptäckas genom att övervaka systemprocesser och antivirusprogram, och borttagning kräver ofta en systemrensning eller ominstallation av operativsystemet.

Vad är en virusminerare?

Miner-virus infekterar datorer, bärbara datorer, servrar och mobila prylar. På grund av den höga belastningen är utrustningens prestanda för nuvarande uppgifter inte längre tillräcklig. Samtidigt kan följande tecken uppträda:

- "Saktar ner" webbläsarens eller hela enhetens arbete.

- Program eller applikationer stängs plötsligt av.

- Bilden på skärmen hänger sig regelbundet eller så uppstår videofel.

- Den inbyggda fläkten har blivit mycket högljudd.

- Gadgeten eller systemenheten värms upp.

- Internetanslutningen har blivit sämre.

- Strömförbrukningen har ökat eller batteriet laddas ur snabbt.

Om en av tecknen uppträdde kan orsaken vara vanlig: damm i fläkten, eller öppnade mycket "tung" för systemapplikationerna. Men om flera är markerade på en gång, är det stor sannolikhet att det beror på ett skadligt program.

Olika typer av virus

Trojanska program kan fungera med eller utan installation i operativsystemet. Det finns också skadliga tillägg för webbläsare och script miners på webbplatser. Skydd mot de flesta av dem kan tillhandahållas av alla antivirusprogram. Det viktigaste är att det är påslaget hela tiden och att dess databaser uppdateras regelbundet. Säkerhetsverktyg kan redan stoppa mer än tusen trojaner. Ändå dyker nya upp mycket ofta.

SonicWalls cybersäkerhetsutvecklare har genomfört forskning. Antalet cryptojacking-attacker från januari till juli 2022 ökade till 67 miljoner. Siffran är 30% högre än 2021.

5020 $

bonus för nya användare!

ByBit ger bekväma och säkra villkor för handel med kryptovalutor, erbjuder låga provisioner, hög likviditetsnivå och moderna verktyg för marknadsanalys. Den stöder spot- och hävstångshandel och hjälper nybörjare och professionella handlare med ett intuitivt gränssnitt och handledning.

Tjäna en 100 $-bonus

för nya användare!

Den största kryptobörsen där du snabbt och säkert kan börja din resa i kryptovalutornas värld. Plattformen erbjuder hundratals populära tillgångar, låga provisioner och avancerade verktyg för handel och investering. Enkel registrering, hög transaktionshastighet och tillförlitligt skydd av medel gör Binance till ett utmärkt val för handlare på alla nivåer!

Malware är indelat i flera grupper. De vanligaste bland dem - i tabellen.

| Olika typer av program | Beskrivning |

|---|---|

| Det här är konsolverktyg för kryptomining på CPU eller grafikkort. Bedragare väljer mynt med dolda transaktioner för att tjäna pengar. Oftast är det Monero (XMR) som bryts. | |

| De kan "plockas upp" under surfning på Internet. Mining sker på den webbplats som öppnades i en av flikarna. Ett annat alternativ är gruvdrift på den aktuella sidan. Ibland rapporterar utvecklare öppet om web mining om de använder det istället för inbäddad reklam. I det här fallet ger besökare sitt samtycke och delar systemresurser. | |

| För prylar implementeras cryptojacking oftast i spel. Den intet ont anande användaren slår på den själv. Officiella butiker kontrollerar programvara innan de publiceras, så det rekommenderas att endast installera programvara från dem. | |

| Denna typ hör inte till dold gruvdrift, men det är värt att nämna. Sådana virus stjäl lösenord från konton. Målet för särskilt farliga trojaner är privata nycklar till blockchain-plånböcker. En av dem var Mars Stealer-viruset, som kunde få data från MetaMask i början av 2022. Före honom fanns Oski-skriptet. Därför bör du använda alla skyddsmetoder när du handlar med kryptomynt - till exempel 2fa-kontroller, ytterligare blockeringskoder, anti-phishing-fraser och regelbundna lösenordsändringar. |

Arbetsprincip

Miner-virus maskerar sig som systemprocesser, startar när enheten slås på och förblir aktiva i bakgrunden. För att förbli oupptäckta kan de inaktiveras genom att starta Aktivitetshanteraren eller andra övervakningsverktyg. Ofta lägger virus till sig själva i undantagen för antivirusprogram och kringgår därmed skyddet.

Moderna gruvvirus är särskilt farliga på grund av sin förmåga att anpassa sig till systembelastningen. De kan till exempel tillfälligt avbryta sig själva när resurskrävande program körs och fortsätta gruvdriften efter att de har stängts av.

Hur du kan bli smittad

Vad är faran med ett gruvvirus

Cryptojacking har ersatt digital ransomware. De senare hittades ofta i Windows i föråldrade versioner - upp till 7. Dold gruvdrift bryter inte direkt mot lagar, eftersom det är svårt att bedöma vilka intäkter som bedrägeriet fick. Förutom besväret med att använda utrustning som rör sig långsamt finns det en fysisk risk - överhettning.

Med en förståelse för hur virusmineraren fungerar och hur hashing sker blir det uppenbart - problemet med överdriven temperatur är betydande. En persondator kan klara belastningen under lång tid. Men komponenternas livslängd vid överhettning minskar snabbt och kan orsaka haverier. Detta gäller både virus och PC-underhåll. Både skadlig kod och damm bör rengöras regelbundet.

Det är mer kritiskt om belastningen ligger på den bärbara datorn. Inbyggd ventilation i dem är många gånger sämre än i systemenheter. Därför kan överhettning leda till brand på brädet. Detta är praktiskt taget omöjligt att reparera.

Prylar är de mest känsliga för överhettning. Men i denna typ av enhet upptäcks temperaturökningen av användaren nästan omedelbart.

Metoder för att upptäcka en dold gruvarbetare

Om misstankar misstänks måste du kontrollera utrustningen. Detta kan göras manuellt eller programmatiskt. Det enklaste sättet är att hitta med hjälp av antivirusprogram. Innan du kontrollerar, se till att uppdatera programmets databaser till den aktuella versionen. Som ett resultat kommer tvivelaktiga processer automatiskt att komma i karantän och sluta belasta systemet.

Men om trojanen är ny kanske den ännu inte finns i databaserna. I det här fallet måste du söka efter viruset manuellt. För att komma igång måste du:

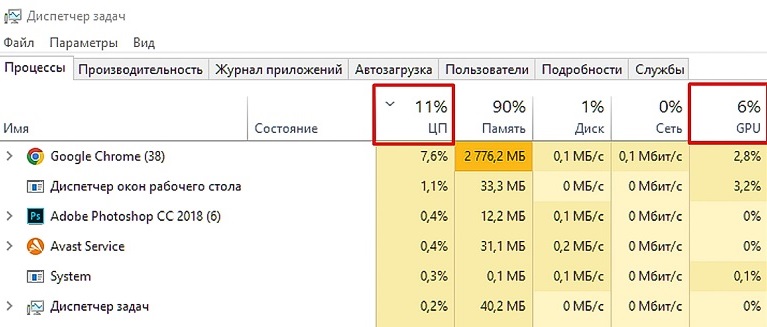

- Öppna "Task Manager (TDM)" (tangentkombination Ctrl+Alt+Delete) - "Processer".

- Utvärdera sedan om det finns några misstänkta program bland de nuvarande. För att göra detta, ändra omväxlande sorteringen i flikarna "CPU" och "GPU" på den centrala processorenheten (CPU).

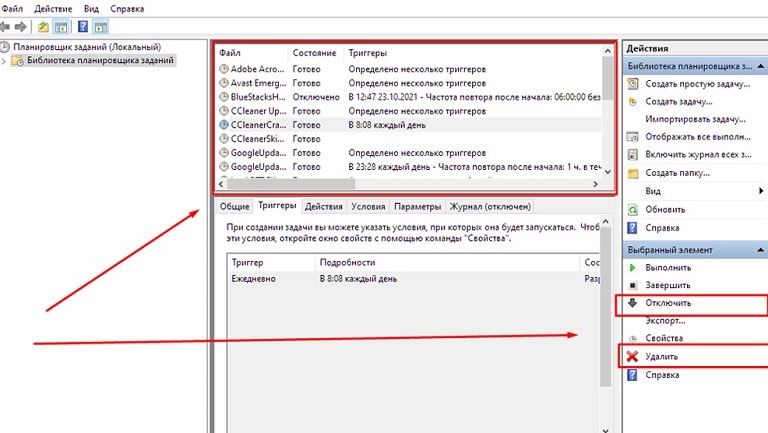

En kontroll med hjälp av DZ kanske dock inte ger resultat, eftersom avancerade virus kan stängas av när det startar. I det här fallet måste du leta i registret efter en lista över autoladdare. Det ligger i "Task Scheduler". För att öppna den måste du utföra några steg:

- Starta fönstret "Kör" med hjälp av kombinationen Win+R.

- I fältet "Öppna" skriver du in kommandot taskschd.msc - klicka på OK.

- Öppna mappen "Task Scheduler Library" i systemträdet.

- Välj fliken "Triggers".

Det här avsnittet innehåller skript för att automatiskt slå på alla program. Du bör kontrollera namnen på misstänkta processer på Internet - det är möjligt att det bland dem kommer att vara viktigt för systemarbetet. Då kan valfria utlösare inaktiveras i kontrollpanelen och farliga kan raderas. Detta kommer inte att bli av med viruset, men det kommer att förhindra att det startar automatiskt.

Skriptet kan ordinera avtryckaren igen. Därför är det nödvändigt att "behandla" skadlig programvara. För att identifiera program med autorun kan du också använda verktyget AnVir Task Manager.

För mobila enheter övervakas programvaruaktivitet i telefonens interna inställningar. För att göra detta måste du:

- Gå till avsnittet "Batteri" - "Starta program".

- Här kan du manuellt avaktivera automatisk laddning för varje programvara.

- Det är också möjligt att övervaka de mest resursintensiva verktygen i "Energy Consumption Information".

Så här tar du bort ett gruvvirus från din dator

När bakgrundsprocesserna för kryptovalutautvinning har hittats måste du rensa enheten från skadlig programvara. Du kan använda verktyg för att övervaka autorun-program eller antivirusprogram.

Var och en av dem har svagheter och styrkor. Speciell programvara för att ta bort virus-miner-virus uppdateras inte lika ofta som antivirusdatabaser. Det är dock lämpligt för nybörjare, eftersom det både kan hitta och förstöra skadliga filer. Populära program presenteras i tabellen.

| Mjuk | Beskrivning |

|---|---|

| Ett gratisprogram från Microsoft. Kan laddas ner från den officiella webbplatsen. | |

| Programvaran kräver inte heller något köp. Visar även dolda systemfiler och tjänster. Den kan både radera en process och avbryta den. | |

| Ett kraftfullt antivirusverktyg som kan upptäcka och ta bort olika typer av skadlig kod, inklusive kryptominerare. Programmet har en gratisversion som gör att du kan utföra en fullständig systemsökning och ta bort de hot som hittas. |

Denna metod hjälper till att upptäcka och hantera infektionen, men kommer inte att skydda enheten från framtida hot. Därför rekommenderas det att använda antivirussystem för ett fullständigt komplex för att bekämpa trojaner.

Minuset är att de kan avaktivera oinfekterad programvara och betrakta den som ett hot. I det här fallet måste du själv lägga till programmet i undantagen genom inställningarna. Sökning, behandling och skydd kan utföras av gratis verktyg:

- Dr.Web botar det!

- Kaspersky Security Cloud Gratis.

- Avast gratis antivirus.

Alla verktyg har ett manuellt läge: användaren väljer själv vilken mapp som ska kontrolleras. Den automatiska varianten av djuprengöring hjälper också till att identifiera skadlig kod. Att kontrollera hela systemet tar dock mer tid.

Det mest radikala sättet att bekämpa virus är att installera om operativsystemet och formatera hårddisken. Utan att rensa filerna finns det risk för att en skadlig trojan lämnas kvar bland de sparade uppgifterna.

Ett misstag i texten? Markera det med musen och tryck på Ctrl + Enter.

Författare: Saifedean Ammous, en expert på kryptovalutans ekonomi.