Un virus di mining è un programma dannoso che utilizza segretamente le risorse di calcolo di un dispositivo infetto (CPU, GPU) per estrarre criptovalute a vantaggio degli aggressori. Una volta entrato nel computer tramite attacchi di phishing o file infetti, il virus di mining provoca un aumento del carico della CPU, il surriscaldamento e l'usura dell'apparecchiatura, aumenta il consumo energetico e riduce le prestazioni del sistema. Può essere rilevato monitorando i processi di sistema e il software antivirus, e la sua rimozione richiede spesso una pulizia del sistema o la reinstallazione del sistema operativo.

Che cos'è un virus-miner

I virus minatori infettano computer, laptop, server e gadget mobili. A causa del carico elevato, le prestazioni dell'apparecchiatura per le attività correnti non sono più sufficienti. Allo stesso tempo, possono comparire i seguenti segnali:

- "Rallenta" il lavoro del browser o dell'intero dispositivo.

- Programmi o applicazioni si chiudono improvvisamente.

- L'immagine si blocca regolarmente sullo schermo o si verificano errori video.

- La ventola incorporata è diventata molto rumorosa.

- Il gadget o l'unità di sistema si riscalda.

- La connessione a Internet è peggiorata.

- Il consumo di energia è aumentato o la batteria si sta scaricando rapidamente.

Se è comparso uno dei segni, la causa può essere comune: polvere nella ventola o apertura di un sacco di applicazioni "pesanti" per il sistema. Tuttavia, se ne compaiono diversi contemporaneamente, è molto probabile che la causa sia un programma dannoso.

Tipi di virus

I programmi trojan possono funzionare con o senza installazione nel sistema operativo. Esistono anche estensioni dannose per i browser web e script miner nei siti Internet. La protezione dalla maggior parte di essi può essere fornita da qualsiasi antivirus. L'importante è che sia sempre attivo e che i suoi database siano regolarmente aggiornati. Le utility di sicurezza sono già in grado di bloccare più di mille trojan. Tuttavia, ne compaiono di nuovi molto spesso.

Gli sviluppatori di sicurezza informatica di SonicWall hanno condotto una ricerca. Il numero di attacchi di cryptojacking da gennaio a luglio 2022 è salito a 67 milioni. La cifra è superiore di 30% rispetto al 2021.

5020 $

bonus per i nuovi utenti!

ByBit offre condizioni comode e sicure per il trading di criptovalute, offre commissioni basse, un alto livello di liquidità e strumenti moderni per l'analisi del mercato. Supporta il trading a pronti e con leva finanziaria e aiuta i trader principianti e professionisti con un'interfaccia intuitiva e tutorial.

Guadagnate un bonus di 100 $

per i nuovi utenti!

Il più grande exchange di criptovalute dove è possibile iniziare in modo rapido e sicuro il proprio viaggio nel mondo delle criptovalute. La piattaforma offre centinaia di asset popolari, commissioni basse e strumenti avanzati per il trading e l'investimento. La facilità di registrazione, l'alta velocità delle transazioni e l'affidabile protezione dei fondi fanno di Binance un'ottima scelta per i trader di qualsiasi livello!

Il malware è suddiviso in diversi gruppi. I più comuni sono riportati nella tabella.

| Tipi di programmi | Descrizione |

|---|---|

| Si tratta di utility per console per il crypto-mining sulla CPU o sulla scheda video. I truffatori scelgono monete con transazioni nascoste per guadagnare denaro. Il più delle volte viene minato Monero (XMR). | |

| Possono essere "raccolti" durante la navigazione in Internet. L'estrazione avviene sul sito aperto in una delle schede. Un'altra opzione è il mining sulla pagina corrente. A volte gli sviluppatori denunciano apertamente il web mining se lo utilizzano al posto della pubblicità incorporata. In questo caso, i visitatori danno il loro consenso e condividono le risorse del sistema. | |

| Per i gadget, il cryptojacking viene spesso implementato nei giochi. L'utente ignaro lo attiva da solo. I negozi ufficiali controllano il software prima di pubblicarlo, quindi si raccomanda di installare solo software proveniente da essi. | |

| Questo tipo non appartiene al mining nascosto, tuttavia vale la pena di menzionarlo. Tali virus rubano le password degli account. L'obiettivo di trojan particolarmente pericolosi sono le chiavi private dei portafogli blockchain. Uno di questi è il virus Mars Stealer, che è stato in grado di ottenere dati da MetaMask all'inizio del 2022. Prima di lui c'è stato lo script Oski. Pertanto, è necessario utilizzare tutti i metodi di protezione quando si effettuano transazioni con le criptovalute - ad esempio, controlli 2fa, codici di blocco aggiuntivi, frasi anti-phishing e modifiche regolari delle password. |

Principio di funzionamento

I virus minatori si mascherano da processi di sistema, si avviano all'accensione del dispositivo e rimangono attivi in background. Per non essere individuati, possono essere disattivati lanciando Task Manager o altre utility di monitoraggio. Spesso i virus si aggiungono alle esclusioni dei programmi antivirus, aggirando così la protezione.

I moderni virus minerari sono particolarmente pericolosi per la loro capacità di adattarsi ai carichi di sistema. Ad esempio, possono sospendersi temporaneamente quando sono in esecuzione programmi ad alta intensità di risorse e continuare l'attività di mining dopo la loro chiusura.

Come si può essere infettati

Qual è il pericolo di un virus minerario

Il cryptojacking ha sostituito i ransomware digitali. Questi ultimi sono stati spesso trovati in Windows di versioni obsolete - fino alla 7. Il mining nascosto non viola direttamente le leggi, perché è difficile valutare i guadagni ricevuti dal truffatore. Oltre all'inconveniente di utilizzare apparecchiature lente, esiste un rischio fisico: il surriscaldamento.

Una volta compreso il funzionamento del virus-miner e il modo in cui avviene l'hashing, risulta evidente che il problema della temperatura eccessiva è significativo. Un personal computer è in grado di sopportare il carico per molto tempo. Tuttavia, la durata dei componenti in caso di surriscaldamento diminuisce rapidamente e può causare guasti. Questo vale sia per i virus che per la manutenzione del PC. Sia il malware che la polvere devono essere puliti regolarmente.

È più critico se il carico è sul portatile. La ventilazione incorporata è molto peggiore di quella delle unità di sistema. Pertanto, il surriscaldamento può portare a un incendio sulla scheda. Questo è praticamente impossibile da riparare.

I gadget sono i più sensibili al surriscaldamento. Tuttavia, in questo tipo di dispositivi, l'aumento della temperatura viene rilevato dall'utente quasi immediatamente.

Metodi di rilevamento di un minatore nascosto

In caso di sospetti, è necessario controllare l'apparecchiatura. Questa operazione può essere eseguita manualmente o in modo programmatico. Il modo più semplice è quello di trovare con l'aiuto di un software antivirus. Prima di effettuare il controllo, assicuratevi di aggiornare i database del programma alla versione corrente. In questo modo, i processi dubbi entreranno automaticamente in quarantena e smetteranno di appesantire il sistema.

Tuttavia, se il trojan è nuovo, potrebbe non essere ancora presente nei database. In questo caso, dovrete cercare il virus manualmente. Per iniziare, è necessario:

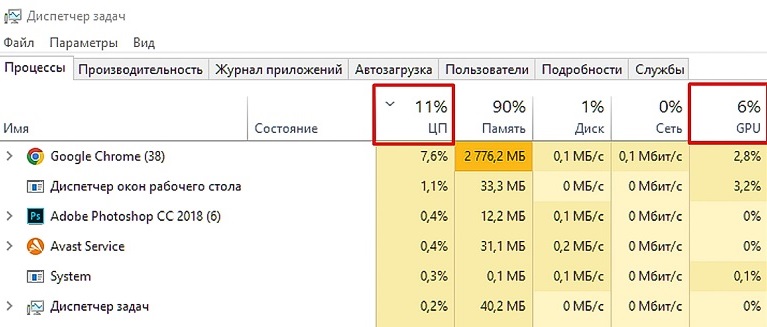

- Aprire "Task Manager (TDM)" (combinazione di tasti Ctrl+Alt+Canc) - "Processi".

- Valutare quindi se tra i programmi attuali ve ne sono di sospetti. A tal fine, modificare alternativamente l'ordinamento nelle schede "CPU" e "GPU" dell'unità di elaborazione centrale (CPU).

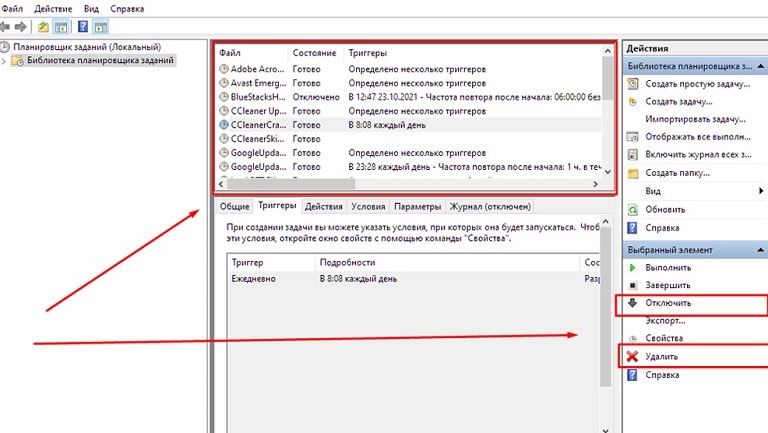

Tuttavia, un controllo con l'aiuto del DZ potrebbe non dare risultati, perché i virus avanzati sono in grado di spegnersi all'avvio. In questo caso, è necessario cercare nel registro di sistema un elenco di autoloader. Si trova in "Task Scheduler". Per aprirlo, è necessario eseguire alcuni passaggi:

- Avviare la finestra "Esegui" con la combinazione Win+R.

- Nel campo "Apri", immettere il comando taskschd.msc - fare clic su OK.

- Nella struttura del sistema, aprire la cartella "Task Scheduler Library".

- Selezionare la scheda "Trigger".

Questa sezione contiene script per l'attivazione automatica di tutti i programmi. È necessario controllare i nomi dei processi sospetti su Internet: è possibile che tra questi ve ne siano di importanti per il funzionamento del sistema. A questo punto è possibile disattivare gli attivatori opzionali nel pannello di controllo ed eliminare quelli pericolosi. Questo non eliminerà il virus, ma ne impedirà l'avvio automatico.

Lo script può prescrivere nuovamente l'innesco. Pertanto, è necessario "trattare" il malware. Per identificare i programmi con esecuzione automatica, è possibile utilizzare anche l'utility AnVir Task Manager.

Per i dispositivi mobili, l'attività del software viene monitorata nelle impostazioni interne del telefono. A tal fine, è necessario:

- Andare alla sezione "Batteria" - "Avvio applicazioni".

- Qui è possibile disattivare manualmente il caricamento automatico per ogni software.

- È inoltre possibile monitorare le utenze che consumano più risorse nelle "Informazioni sul consumo energetico".

Come rimuovere un virus minerario dal computer

Una volta individuati i processi di estrazione di criptovalute in background, è necessario liberare il dispositivo dal software dannoso. È possibile utilizzare utility per monitorare i programmi in esecuzione automatica o il software antivirus.

Ognuno di essi presenta punti deboli e punti di forza. Il software speciale per la rimozione dei virus Miner non viene aggiornato con la stessa frequenza dei database antivirus. Tuttavia, è adatto ai principianti, in quanto è in grado di trovare e distruggere i file dannosi. I programmi più diffusi sono presentati nella tabella.

| Morbido | Descrizione |

|---|---|

| È un programma gratuito di Microsoft. Può essere scaricato dal sito ufficiale. | |

| Inoltre, il software non richiede un acquisto. Visualizza anche i file e i servizi di sistema nascosti. Può sia eliminare un processo che sospenderlo. | |

| Un potente strumento antivirus in grado di rilevare e rimuovere vari tipi di malware, compresi i cryptominer. Il programma ha una versione gratuita che consente di eseguire una scansione completa del sistema e di rimuovere le minacce trovate. |

Questo metodo aiuta a rilevare e gestire l'infezione, ma non protegge il dispositivo da minacce future. Pertanto, si consiglia di utilizzare sistemi antivirus per un complesso completo di lotta ai Trojan.

L'aspetto negativo è che possono disattivare il software non infetto, considerandolo una minaccia. In questo caso, è necessario aggiungere il programma alle eccezioni attraverso le impostazioni. La ricerca, il trattamento e la protezione possono essere eseguiti da utility gratuite:

- Dr.Web CureIt!

- Kaspersky Security Cloud Free.

- Avast Free Antivirus.

Ciascuna delle utility ha una modalità manuale: l'utente sceglie la cartella da controllare. Anche la variante automatica della pulizia profonda aiuta a identificare il malware. Tuttavia, il controllo dell'intero sistema richiede più tempo.

Il modo più radicale per combattere i virus è reinstallare il sistema operativo e formattare il disco rigido. Senza pulire i file, c'è il rischio di lasciare un trojan dannoso tra i dati salvati.

Un errore nel testo? Evidenziatelo con il mouse e premete Ctrl + Entrare.

Autore: Saifedean Ammous, esperto di economia delle criptovalute.